Clase Teorica TSDSI 21 de mayo de 2021 - ÉTICA Y LEGISLACIÓN PARA LAS TIC - Daniel Reyes García

- danielreyes107

- 28 may 2021

- 7 Min. de lectura

Actualizado: 29 may 2021

Último blog y actividad de esta asignatura, quería agradecerles a todos los que han entrado y han comentado en algún momento las tareas establecidas en este portafolio.

Les adjunto mí actividad justo aquí debajo.

Y comenzamos con lo aprendido el pasado lunes.

ÉTICA

Del griego "ethiké", que deriva del vocablo "ethos" Rama de la filosofía que estudia los fundamentos de lo que se considera bueno, debido o moralmente correcto.

DEFINICIONES DE ÉTICA INFORMÁTICA

La informática define a la ética como:

“Disciplina que analiza problemas éticos que son creadospor la tecnología de los ordenadoreso también los que son transformadoso agravadospor la misma”

“Es el análisis de la naturaleza y el impacto social de la tecnología informáticay la correspondiente formulación y justificación de políticas para un uso ético de dicha tecnología” “Disciplina que tiene como objetivo aportar guías de actuación cuando no hay reglamentacióno cuando la existente es obsoleta”

“Disciplina que identifica y analiza los impactos de las tecnologías de la información en los valores humanos y sociales”

CÓDIGO DEONTOLÓGICO

Sirve para:

Un profesional no es sólo responsable de los aspectos técnicos del producto, sino también de las consecuenciaseconómicas, sociológicas y culturales del mismo.

Instrumento flexible como suplementoa las medidas legales y políticas

Como concienciaciónpúblicadan una identidada los informáticos como grupo que piensa de una determinada manera; estatus profesional

Fuente de evaluación pública de una profesión

En las organizaciones internacionales estas normas permiten armonizar legislacioneso criterios divergentes existentes

ÉTICA Y DEONTOLOGÍA EN LA INGENIERÍA INFORMÁTICA

La ética en la Ingeniería Informática tiene una doble dimensión:

La ética profesiona en la consecución de productos, servicios y actividades informáticas,

las implicaciones éticas derivadas de su uso, ya sea en la esfera personal, empresarial,

pública, o en general en cualquier ámbito de actividad social.

Existen unos principios deontológicos universales que resultan aplicables a cualquier profesión tales como la independencia, el desinterés, la dignidad, la obligación de decir la verdad, la legalidad y el deber de guardar secreto profesional.

El Ingeniero en Informática ha de cumplir los citados preceptos en relación a su profesión. Asimismo, debe de ser especialmente escrupuloso con el tratamiento y utilización que da a la información que maneja y cumplir el deber de secreto, el cual constituye un derecho y un deber básico de la profesión.

Estos se basan en unos principios fundamentales, que nombraremos a continuación:

Honradez

Independencia

Lealtad

Dignidad

Legalidad

Intereses del cliente

Libertad del cliente

Secreto profesional

Igualdad y función social

Adecuación de la tecnología

Formación y perfeccionamiento

Libre y leal competencia en el ejercicio de la profesión

Remuneración

Entidades colegiales

Incompatibilidades

.Respeto a la naturaleza y medio ambiente

Trabajo en equipo

Responsabilidad civil

Investigación y docencia

Objeción de conciencia

CLASIFICACIÓN DE LAS AMENAZAS EN LAS TICS

Amenazas externas intencionadas. Espionaje, sabotaje, vandalismo, robo de información confidencial son algunas de las amenazas externas a las que nos enfrentamos. En algunas ocasiones los ataques serán mediante técnicas de ingeniería social o ataques de denegación de servicio.

Amenazas externas accidentales. En muchas ocasiones las amenazas son involuntarias o resultantes de desastres naturales, que pueden derivar en muchos casos en inundaciones o incendios.

Amenazas internas intencionadas. Una de las amenazas que deben resolver nuestros departamentos de informática es el propio personal de la organización, como podría ser un empleado con acceso a los recursos de la organización que sabe que va a ser despedido.

Amenazas internas accidentales. Comprenden las malas prácticas por parte de un empleado, sin tener una mala intención, por ejemplo insertar un USB infectado en un ordenador corporativo.

LEGISLACIÓN VS CÓDIGOS DEONTOLÓGICOS

La legislación aparece después de los códigos. Los códigos son un paso en la concienciación de las sociedades y organizaciones. Los códigos establecen el debate social necesario ante un problema para contemplar las vías de solución. Una vez analizados las diferentes posibilidades, aparece la ley. Los códigos tratan del comportamiento según los principios éticos

Ética --> Códigos deontológicos --> Legislación

LEYES PARA EL ENTORNO INFORMÁTICO

Ley Orgánica 3/2018, de 5 de diciembre, de Protección de Datos Personales y garantía de los derechos digitales.

Texto refundido de la propiedad intelectual, RD 1/1996, actualizado en la Ley 21/2014.

Ley de la Sociedad de la Información y la contratación electrónica (LSSI-CE), Ley 34/2002

Ley de Servicios Electrónicos de Confianza (Ley 6/2020 )

Leyes 39 y 40 de 2015 que regulan el régimen jurídico del sector público

Código penal, Ley orgánica 10/1995, actualizado en la Ley Orgánica 1/2015

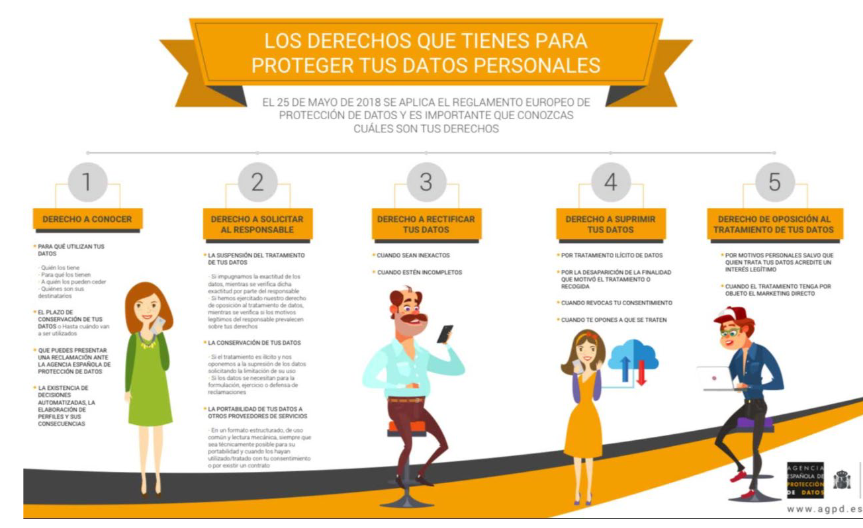

PROTECCIÓN DE DATOS PERSONALES Y GARANTÍA DE LOS DERECHOS DIGITALES

También conocida como LOPDyGDD, tiene como objetivo:

Adaptar el ordenamiento jurídico español al Reglamento (UE) 2016/679 del Parlamento Europeo y el Consejo, de 27 de abril de 2016, relativo a la protección de las personas físicas en lo que respecta al tratamiento de sus datos personales y a la librecirculación de estos datos, y completar sus disposiciones.

Garantizar los derechos digitales de la ciudadanía conforme al mandato establecido en el artículo 18.4 de la Constitución.

Esta esta protegida por organimos tales como, La Agencia de Protección de Datos y El Registro General de Protección de Datos.

Y Brinda los siguientes derechos:

Derecho de acceso: es el derecho a dirigirte al responsable del tratamiento para conocer si está tratando o no tus datos de carácter personal

Derecho de rectificación: supone que podrás obtener la rectificación de tus datos personales que sean inexactos.

Derecho de oposición: supone que te puedes oponer a que el responsable realice un tratamiento de los datos personales.

Derecho de supresión("al olvido"): Es el derecho del interesado a obtener del responsable del tratamiento, la eliminación de los datos personales que le conciernan, siempre que ya no sean necesarios con los fines para losque fueron recogidos.

Derecho a la limitación del tratamiento: consiste en solicitar al responsable la limitación del tratamiento de tus datos, suspendiéndolo totalmente o manteniendo la conservación de los mismos.

Derecho a la portabilidad: refuerza el control de tus datos personales, de forma que cuando el tratamiento se efectúe por medios automatizados, se reciban los datos personales en un formato estructurado.

Derecho a no ser objeto de decisiones individuales automatizadas:. Busca garantizar no ser objeto de una decisión basada únicamente en el tratamiento de los datos personales, incluida la elaboración de perfiles que produzcan efectos jurídicos.

LEY DE PROPIEDAD INTELECTUAL

Real Decreto Legislativo 1/1996, de 12 de abril, por el que se aprueba el Texto Refundido de la Ley de Propiedad Intelectual, regularizando, aclarando y armonizando las disposiciones legales vigentes sobre la materia. BOE 22-4-1996

Se conoce como propiedad intelectual a:

Los libros, folletos, impresos, epistolarios, escritos, discursos y alocuciones, conferencias, informes forenses, explicaciones de cátedra y cualesquiera otras obras de la misma naturaleza.

Las composiciones musicales, con o sin letra.

Las obras dramáticas y dramático-musicales, las coreografías, las pantomimas y, en general, las obras teatrales.

Las obras cinematográficas y cualesquiera otras obras audiovisuales.

Las esculturas y las obras de pintura, dibujo, grabado, litografía y las historietas gráficas, tebeos o comics, así como sus ensayos o bocetos y las demás obras plásticas, sean o no aplicadas.

Los proyectos, planos, maquetas y diseños de obras arquitectónicas y de ingeniería.

Los gráficos, mapas y diseños relativos a la topografía, la geografía y, en general, a la ciencia.

Las obras fotográficas y las expresadas por procedimiento análogo a la fotografía.

Los programas de ordenador.

Todos estos son objeto de propiedad intelectual todas las creaciones originales literarias, artísticas o científicas expresadas por cualquier medio o soporte, tangible o intangible, actualmente conocido o que se invente en el futuro.

Existe una serie de sujetos a proteger por esta ley:

Sujetos de los derechos de autor

Sujetos de los otros derechos de la propiedad intelectual

artistas intérpretes o ejecutantes

productores de fonogramas

productores de las grabaciones audiovisuales

entidades de radiodifusión

creadores de las meras fotografías

protección de determinadas producciones editoriales

DERECHOS DE LA PROPIEDAD INTELECTUAL

- Derechos morales

- Derechos de carácter patrimonial

Derechos de explotación exclusivos

Reproducción (obtención de Copias)

Distribución (Ventas, Alquiler, Préstamo, etc.)

Comunicación pública (Personas que acceden a la obra sin previa distribución de ejemplares)

Transformación (cualquier modificación de la obra)

Derechos meramente compensatorios

Derecho de participación en la explotación

Derechos por compensación equitativa de copia privada

Otros tipos de licencias

Licencias Copyleft

GPL

Proteger la libre distribución, modificación y uso del software libre

Creative Commons

Reconocimiento

No comercial

Sin obra derivada

Compartir igual

LSSI-CE

La Ley de Servicios de la Sociedad de la información y Comercio Electrónico ( ley 34/2002, de 11 de julio), regula determinados aspectos jurídicos de los Servicios de la Sociedad de la Información. Incluye actividades como:

Comercio electrónico

Contratación en línea

Información y publicidad

Servicios de intermediación

Para determinar si un servicio web se encuentra incluido dentro del ámbito legal que esta ley regula, hay que ver si constituye o no una actividad económica para su prestador. Estos prestadores pueden ser operadores de red y servicios de comunicaciones, empresas o ciudadanos con página web propia.

LEY DE SERVICIOS ELECTRÓNICOS DE CONFIANZA (LEY 6/2020 )

Se deroga la Ley de firma electrónica (Ley 59/2003) y se ajusta al Reglamento (UE) 910/2014. Esto implica:

Certificación electrónica sólo para personas físicas

Regulación de nuevos servicios adicionales

el sello electrónico de persona jurídica,

el servicio de validación de firmas y sellos cualificados,

el servicio de conservación de firmas y sellos cualificados,

el servicio de sellado electrónico de tiempo,

el servicio de entrega electrónica certificada

el servicio de expedición de certificados de autenticación web

LEYES PARA LA ADMINISTRACIÓN ELECTRÓNICA

Incorporan contenidos que se recogían en la Ley 30/1992 y se aplica a todas las Administraciones públicas

Ley 39/2015 del procedimiento administrativo común de las administraciones públicas.

Desarrolla las Relaciones Externas. Relaciones que se producen entre la Administración y los Ciudadanos.

Ley 40/2015 de régimen jurídico del sector público.

Desarrolla las Relaciones Internas. Relaciones producidas entre Administraciones públicas.

CÓDIGO PENAL, 2015

El uno de julio de 2015 entraba en vigor en España el nuevo, y también polémico, Código Penal, en virtud de la Ley Orgánica 1/2015, de 30 de marzo, por la que se modifica la Ley Orgánica 10/1995, de 23 de noviembre, del Código Penal. Se trata de una de las mayores y más duras reformas en materia penal llevadas a cabo en nuestro país.

DELITO INFORMÁTICO

Se conoce como delito infórmatico a la realización de una acción que, reuniendo las características que delimitan el concepto de delito, sea llevada a cabo utilizando un elemento informático y/o telemático, o vulnerando los derechos del titular de un elemento informático, ya sea hardware o software.

Exiten una serie de diferencias entre estos delitos y os tradicionales:

Rapidez y acercamiento en tiempo y espacio

Facilidad para encubrir el hecho

Facilidad para borrar las huellas

Facilidad para el transporte

Obtención de posibles beneficios considerables.

TIPOS DE CIBERDELITOS SEGÚN LA LEGISLACIÓN ESPAÑOLA

Acceso e interceptación ilícita: Delitos relativos al mercado y los consumidores (espionaje industrial). CP Art. 197 a 201y Art. 278 a 286

Interferencia en los datos y en el sistema: Daños y daños informáticos. Tipo de hecho: daños y ataques informáticos. CP Arts. 263 a 267 y 625.1

Falsificación informática: falsificación de moneda, sellos y efectos timbrados, fabricación tenencia de útiles para falsificar, usurpación del estado civil. CP Arts. 388-389, 399 bis, 400 y 401

Fraude Informático estafa bancaria: estafas con tarjetas de crédito, débito y cheques de viaje, otras estafas. CP 248 a 251 y 623.4

Delitos sexuales: exhibicionismo, provocación sexual, acoso sexual, abuso sexual, corrupción de menores/incapacitados, pornografía de menores, delito de contacto mediante tecnología con menor de 13 años con fines sexuales. CP Arts. 181, 183.1,183.bis,184, 185, 186, 189

Contra la propiedad industrial intelectual: delitos contra la propiedad industrial y delitos contra la propiedad intelectual. CP Arts. 270 a 277 y 623.5

Contra el honor: calumnias e injurias. CP Arts. 205 a 210 y 620.2

Delitos contra la salud pública: tráfico de drogas y otros contra la salud pública. CP Arts. 359 a 371

Amenazas y coacciones: amenazas, amenazas a grupo étnico cultural o religioso, coacciones. CP Arts. 169 a 172 y 620

Os deseo un buen verano y mucha suerte con las asignaturas,

Comentarios